A empresa de segurança digital Trend Micro revelou como atua um grande esquema internacional dedicado a desbloquear e possibilitar a revenda de iPhones roubados. Depois que uma vítima é assaltada ou perde seu telefone no mundo real, o crime virtual entra em ação através do nosso velho conhecido phishing para conseguir as credencias da Apple ID necessárias para debloquear, formatar e revender o celular furtado.

Em um estudo iniciado no começo de novembro deste ano, pesquisadores da Trend Micro — Fernando Mercês e Mayra Rosário — revelaram a existência de um mercado global considerável no esquema de iPhones roubados e, atrelado a isso, o roubo de dados do iCloud.

De Irlanda e Reino Unido até Índia, Argentina e Estados Unidos: a demanda por serviços de desbloqueio para telefones roubados é surpreendente, segundo os pesquisadores. No ano passado, iPhones roubados foram vendidos em países da Europa Oriental por até US$ 2.100, impressionantes R$ 6,7 mil.

Como funciona o ataque

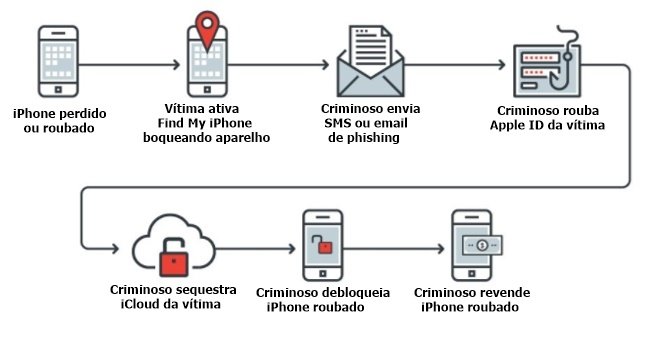

Após perder o seu iPhone ou ser roubado, o alvo do golpe recebe um e-mail ou SMS falso fingindo ter sido enviado pela Apple. A mensagem diz que o dispositivo da vítima foi encontrado. Ao clicar em um link para reaver seu celular, a pessoa automaticamente compromete suas credenciais do iCloud/Apple ID, que serão reutilizadas para desbloquear o aparelho roubado.

Cibercriminosos subcontratam serviços de phishing para o iCloud a fim de desbloquear os dispositivos

Os cibercriminosos subcontratam serviços de phishing para o iCloud a fim de desbloquear os dispositivos. Um conjunto de ferramentas que incluem MagicApp, Applekit e um “framework” para Find My iPhone chamado “FMI.php” automatizam os desbloqueios e possibilitam a revenda em mercados obscuros.

A base de clientes dessas ferramentas de desbloqueio é composta por indivíduos de Itália, França, Espanha, EUA, Índia, Arábia Saudita, Brasil e Filipinas. Contudo, a pesquisa da Trend Micro mapeou apenas três tipos diferentes de serviços para apps de desbloqueio do iCloud: via redes sociais, propagandas online e sites e-commerce. Portanto, a possibilidade de outras localidades usarem ferramentas similares, mas provenientes de outros meios, é grande.

Os esquemas descobertos pela Trend Micro envolvem fraudadores de Kosovo, Filipinas, Índia e Norte da África. O fraudador por trás do desenvolvimento do AppleKit é conhecido por ser ativo no “dev-point”, um fórum árabe bastante popular.

Emails phishing e credenciais

A empresa de segurança digital esquematizou o modus operandi com os detalhes da operação. Uma vez que os dados iCloud das vítimas são roubados, as ferramentas também permitem o download de todos os arquivos da vítima para executar outras atividades maliciosas.

Outros serviços adicionais são oferecidos para ajudar os colegas fraudadores a criar seus próprios negócios. Um deles é o AppleKit, que inclui um painel web de dispositivos sequestrados.

As ferramentas phishing descobertas pelo estudo mostram como a “camaradagem” entres os universos criminosos real e virtual pode funcionar bem. Em setembro deste ano, cibercriminosos obtiveram credenciais em massa do iCloud e usaram maliciosamente o serviço Find My Apple para bloquear dispositivos. Em seguida, redefiniram o dispositivo e fizeram o usuário perder todos os seus dados.

Dicas de segurança

A Trend Micro listou algumas boas práticas para proteger um dispositivo Apple contra esse tipo de fraude:

- Ative a autenticação de dois fatores na sua conta iCloud e configure os recursos de segurança de seu iPhone, tais como o Find My iPhone e bloqueio automático de tela

- Ative o back-up com constante de seus dados para o iCloud ou outro serviço de armazenamento em nuvem para mitigar o impacto da eventual perda do seu dispositivo

- Fique atento a sinais de phishing: recebimento de emails não solicitados ou mensagens que peçam credenciais iCloud ou Apple ID são suspeitos

A empresa de segurança também destaca que é importante se certificar da procedência de smartphones comprados de segunda mão. Dependendo do vendedor, eles podem ter sido roubados e também terem seu software comprometido para espionar seus dados.

Categorias

![Imagem de: Home office: 102 vagas para trabalho remoto internacional [24/04]](https://tm.ibxk.com.br/2024/04/24/24152840094210.jpg?ims=288x165)