A Google tem desde 2010 um programa para “caçadores de bugs”: o chamado Vulnerability Reward Program (VRP), que somente em 2015 distribuiu aproximadamente US$ 2 milhões para mais de 750 bugs descobertos. É por meio dele que a empresa constrói um relacionamento de constante aprimoramento de segurança junto aos usuários, com a ajuda de quem sempre está de olho no funcionamento inadequado de alguns softwares. Para participar, é preciso seguir algumas regras, que detalhamos abaixo.

Em primeiro lugar, você precisa ter em mente quais serviços podem ser avaliados e o que seria considerado um bug para a companhia de Mountain View. Todo os conteúdos relacionados ao buscador google.com, à central de vídeos youtube.com e aos blogs do blogger.com estão na mira, com exceção do material hospedado em sites de terceiros ou de aquisições recentes.

Somente em 2015 foram distribuídos cerca de US$ 2 milhões para mais de 750 bugs descobertos

Apps e extensões publicadas nas lojas virtuais Google Play, iTunes ou Chrome para dispositivos móveis também entram na lista e têm suas próprias normas. Aqui vamos nos concentrar somente nos aplicativos tradicionais.

O que seria um bug?

É importante ter em mente o que a Google considera uma vulnerabilidade: qualquer design ou implementação que afeta substancialmente a confidencialidade e/ou integridade das informações do usuário. Entre os exemplos estão falhas de autenticação, aplicações que ativam ataques maliciosos, códigos executados sem autorização, entre outras coisas.

Como 90% das indicações recebidas pela equipe de segurança da companhia não se encaixam na definição (clique aqui para ver quais os tipos normalmente descartados), você precisa preencher um formulário, que serve como filtro. Caso a descrição seja listada como um bug, a própria empresa entra em contato para saber mais detalhes.

As recompensas

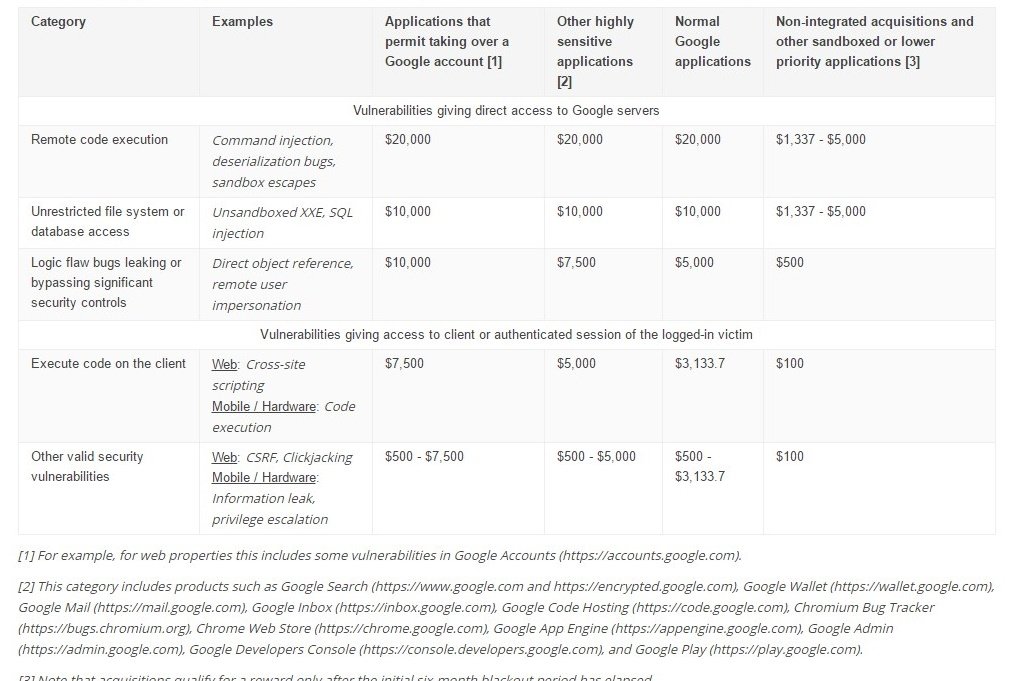

A Google paga de US$ 100 a US$ 20 mil para quem encontra bugs em seus serviços. Quanto maior a falha, mais alto será o depósito. Entre os requisitos avaliados estão aplicações que permitem tomar o controle de uma conta: um dos exemplos considerados graves é a execução de um código remoto para interferir em ações normais dos produtos da empresa.

Confira na tabela abaixo outros modelos e, se preferir, acesse o artigo que explica com detalhes a “Filosofia de Recompensa” ou o link original da lista.

Dicas úteis

Nunca tente explorar a vulnerabilidade encontrada para atacar a própria Google ou use contas de terceiros para testar a brecha. Isso não vai chamar a atenção do jeito que você deseja, muito menos destacar seus conhecimentos sobre o sistema da empresa.

Ao ser perguntado do que se trata o problema, tente ser sucinto. A equipe que avalia o conteúdo é bombardeada diariamente com indicações de possíveis bugs e não tem o dia todo para ler páginas e mais páginas de documentação. Tudo que é bem escrito e encaminhado o mais rápido possível recebe recompensas maiores.

Fontes

Categorias